В последнее время участились жалобы от клиентов на то, что их система вдруг в один прекрасный момент стала просить отправить sms на номер..... Имя этому вымогателю - Trojan.Winlock На экран выходит табличка с этой просьбой и что после этого в ответном sms придет ключ для повторной активации продукта Майкрософта. Самое глупое что можно сделать для решения этой проблемы это действительно отправить sms просящему. В этом случае с Вас спишут эную сумму денег, сам лично слышал о случаях вообще вопиющего лохоторна, когда человек после отправки sms и списания с него денег получал в ответ код активации с просьбой отправить этот код еще на четыре номера, якобы бесплатно, что после таких действий творится с его балансом думаю догадываетесь. Помните, Майкрософт свои продукты через sms не регистрирует, своими smsками вы лишь пополните карман злоумышленника.

Первый раз о вирусе-вымогателе я услышал от своего знакомого, когда он уже с ним столкнулся. Он поведал мне историю о своих методах "борьбы" с ним. Вобщем он сморозил глупость, sms отправил как от него и требовали и распрощался с тремястами рублями, никакого результата, кроме уменьшения баланса он, как и стоило ожидать, не получил, проблему решил радикально, снес Windows. Но к чему такие хлопоты, когда можно все решить проще, даже не прибегая к использованию антивируса.

Когда мне сегодня принесли такую машину на ремонт, моему взору, вместо загрузки предстало предупреждение о том, что если уважаемый пользователь хочет и дальше пользоваться своей системой, то ему стоит отправить sms на короткий номер. И, самое главное, предупреждение, что бы никто не пытался даже пробовать использовать антивирусники или предпринимать другие действия, кроме как sms сервиса, в противном случае с рабочей системой можно распрощаться.

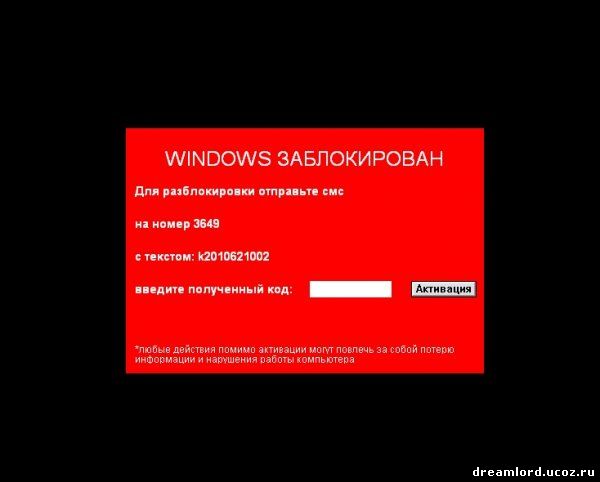

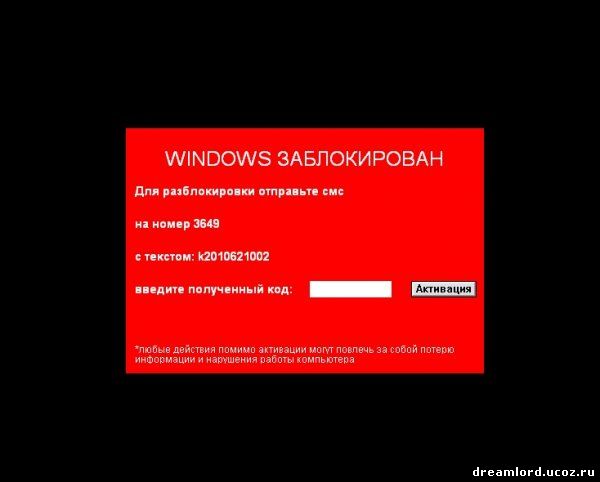

Если картинка или ее вариации(видел более топорные варианты, где даже не пытались "закосить" под Майкрософтовское оформление) Вам знакомы, то вы сейчас читаете именно тот дневник, который Вам нужен

Ну мои действия были банальны, я загрузился с LiveCD и просканировал машину, правда признаюсь не с самыми новыми базами и врезультате нашел пару вирусов, которые как выяснилось не имели к проблеме никакого отношения. Так как качать новый Live было лень, а подключать к другой машине болящий хард не было времени (клиент был срочный и ему машина нужна была до обеда), вобщем я, посоветовавшись с одним человеком, поступил проще.

Повторяю, впринципе не понадобилось даже антивирусника, повторно загрузился с того же LiveCD, зашел в папку C:\Document and Settings\Имя пользователя\LocalSettings\Tempтам я обнаружил целый вагон временных папок и файлов, которые снес все подчистую. Далее перезагрузил компьютер и уже без появления надоедающей таблички-рэкетира зашел в обычном режиме. После загрузки заходим в реестр Пуск-Выполнить-regedit Там ищем ветку HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon и приводим значение параметра Userint в первоначальное состояние до воздействия вируса, C:\windows\system32\usrinit.exe У меня в этом параметре был еще прописан полный путь до tempовской папки и наименованием злодея, который в ней сидел.

Кстати, на зараженной машине вполне возможно после этого вируса перестал работать автологин, тоесть выходит логин Администратор и для продолжение загрузки было необходимо нажимать ОК, хотя пароль никакой не стоял. До зачистки папки temp после попытки залогиниться как раз и выходило требование с просьбой отправки смс. После dela этого рэкетира, хоть и баннер-вымогатель пропал, но необходимость нажимать Ок для входа в систему осталась, согласитесь каждый раз это делать не очень удобно. Поэтому после входа в систему идем в Пуск-Выполнить-control userpasswords2, там снимаем флажок, который отвечает за эту опцию.

Добавлено (09.11.2009, 10:36)

---------------------------------------------

Удаление вируса, который просит отправить код по SMS. Часть 2

Волна вредоносного вируса, который просит отправить код по SMS, до сих пор не прекращается. Злодеи поиздевались над многими домашними пользователями персональных компьютеров, заражая СМС вирусом через различные источники передачи данных.

SMS вредоносный код приходит по ICQ, при посещении некоторых зараженных сайтов и при скачке непроверенных файлов. Причем эта падла, настолько имеет много разных модификаций и видов, что борьба с SMS вирусом в каждом случае индивидуальна.

Выше изложено как удалить вредоносный код требующий отправить СМС на указанный злоумышленниками номер – это одно решение и подойдет оно не всем.

На днях такая беда  случилась на компьютере родителей, пришлось поехать и разобраться с гадом. Причем, форма СМС вируса была совершенно другой. Выводилась табличка непристойного содержания в верхней части экрана при загрузке любого браузера, и не давала даже использовать поисковую форму, чтобы найти дополнительные варианты решения проблемы.

случилась на компьютере родителей, пришлось поехать и разобраться с гадом. Причем, форма СМС вируса была совершенно другой. Выводилась табличка непристойного содержания в верхней части экрана при загрузке любого браузера, и не давала даже использовать поисковую форму, чтобы найти дополнительные варианты решения проблемы.

При попытке изменить настройки браузера, в каждом открывающимся окне настроек появлялось это всплывающее окно вредоносного вируса, и не давало ничего сделать.

Решил попробовать более простой способ, нежели полную переустановку операционной системы, а именно восстановить систему из контрольной точки восстановления, где то месяца 2 назад – и знаете получилось! СМС вирус полностью пропал  как будто его и не было.

как будто его и не было.

* РЕШЕНИЕ: Пуск – Программы – Стандартные – Служебные – Восстановление системы – далее выбираете прошлый период и запускаете восстановление с контрольной точки.

И не в коем случае, не вздумайте поддаваться призыву отправить SMS, чтобы получить код для разблокировки вредоносного кода, ваш телефонный счет опустошат и ничего взамен не получите!

Добавлено (27.01.2010, 23:22)

---------------------------------------------

Если загрузка компьютера блокирована и на экране появилось окно с надписью "WINDOWS ЗАБЛОКИРОВАН" - вы стали жертвой семейства вредоносных программ Trojan.Winlock. он же Win32.Blocker, предназначенных для шантажа и вымогательства.

При установке на компьютер эти зловреды прописываются в автозагрузку, в ключ реестра [Software\Microsoft\Windows NT\CurrentVersion\Winlogon], параметр "Userinit", в результате чего блокируют запуск ОС.

Получив управление на запуске ОС, зловреды отображают окно с требованием отправить SMS с определенным текстом на указанный короткий номер.

В ответ пользователю обещают выслать код разблокировки, который отключит вредоносную программу и разблокирует загрузку компьютера.

Как справиться с этой заразой, мы и попытаемся выяснить...

Самое главное: Не поддаваться на уловки вирусописателей, отправляя им запрашиваемые SMS, блокировка всё равно не снимется, а денег снимут прилично !

Сам по себе Trojan.Winlock. он же Win32.Blocker несложно удалить при помощи AVZ, AVPTool, Dr.Web CureIt! или вручную из редактора реестра, но есть одна проблема — загрузка ПК блокирована, и пользователь не может получить доступ к рабочему столу и запустить какие-либо программы или утилиты. Защищённый режим Windows также заблокирован.

Что делать, как быть ?

Во первых, если под рукой есть другой компьютер с интернетом, то для вас компания Dr.Web сделала генератор кодов разблокировки. Здесь вы можете найти данный генератор.

Просто введите ваш текст СМС, и сгенерируйте код активации. После этого вы сможете попасть на рабочий стол и бороться дальше.

Второе, чем можно воспользоваться: это диск с Live CD и одна из антивирусных утилит, я предпочитаю Dr.Web CureIt!. Скачать последнюю версию всегда можно здесь. Вставляем диск с LiveCD в дисковод, заходим в БИОС, выставляем загрузку с CD-ROM, и загружаемся. Потом запускаем Dr.Web CureIt! с флешки или с диска, и проверяем системный раздел.

И третье: есть ещё один метод входа в систему без использования LiveCD

1. Нажать комбинацию WIN-U на клавиатуре — появится окно активации специальных возможностей. Оно, как оказалось, имеет очень высокий приоритет, и троянец ему не помеха.

2. Запускаем из этого окна экранную лупу. Запустившись, она выводит свое окошко, в котором есть гиперссылка «Веб-узел Майкрософт». Если нажать её, то запускается IE.

3. После запуска IE можно загружать из него любые целебные утилиты, типа AVZ, AVPTool, или Dr.Web CureIt! и запускать программы с диска ПК (в строке адреса можно указать любую программу), online-сканер и т.п.

Можно попытаться уничтожить эту заразу вручную:

Открываем regedit и идём HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon в Userinit

Там должна быть только запись вида «C:\Windows\system32\userinit.exe,»

В нашем случае вирус дописал в конце данной строчки свой запуск.

Ищем файл, прописанный в данной строчке и прибиваем его

Искать вирус надо примерно в таких папках:

с:\windows\temp

c:\windows\system32\название вируса*.exe

C:\Documents and Settings\User\Local Settings\Temp

C:\Documents and Settings\User\Local Settings\Temorary innternet files

Названия всегда разные

Когда он только появился, то он самоуничтожался через два часа, теперь этого не происходит.

Судя по комментариям и сообщениям в интернете эта зараза постоянно модифицируется. Меняется номер и код для sms-сообщений, меняются имена файлов. Верным средством является чистка всех временных папок и полная проверка системного раздела антивирусом со свежими базами.

Удачи вам в борьбе с этим зловредным вирусом !

Взято с сайта http://chipxp.ru

Добавлено (27.01.2010, 23:24)

---------------------------------------------

ЕЩЕ ВАРИАНТ

Источником заразы являются файлы blocker.bin и blocker.exe, которые находятся в C:Documents and SettingsAll UsersApplication Data.

После их удаления система загружается нормально.

Для тех, кто столкнулся с данным трояном:

0. Во-первых, НЕ ОТПРАВЛЯЙТЕ НИКАКИХ СМС!

Во-вторых, решить проблему можно следующим образом:

1. Грузимся с Live CD Вы не можете скачивать файлы с нашего сервера , видящего файловую систему.

2. Заходим c:/documents and settings/all users/application data/

3. Удаляем оттуда два файла: blocker.exe и blocker.bin

4. Перегружаемся в нормальную систему.

5. ОБЯЗАТЕЛЬНО, обновляем антивирус и сканируем ВСЮ систему.

P.S: 1.Специалисты Dr. Web написали crack (генератор кодов) для разблокирации. C мест сообщают, что вроде подходит код активации 3893879

2. Судя по комментариям авторы заразы постоянно ее модифицируют. Меняется номер и код для sms-сообщений, меняются имена файлов. В качестве дополнительной защиты советую установить обновления для вашей системы. Обновления PreSP4 для русской Windows XP SP3 Вы не можете скачивать файлы с нашего сервера. Этот пак сам установит все обновления до апреля месяца.

3. Народ в комментариях подсказал еще один простой способ: переводите в BIOSе часы на день в перед, вирус должен перестать проявляться. Ну а потом антивирусом его.

Последние версии вирусов именуются по разному, и не обязательно с расширением .ехе.

Так что будьте бдительны!

Добавлено (28.01.2010, 12:54)

---------------------------------------------

НАЙДЕНО РЕШЕНИЕ

www.drweb.com

ИЛИ

http://support.kaspersky.ru/viruses/deblocker

ВСЕ КТО СТОЛКНУЛСЯ С ТРОЯНОМ ВАМ ПО ССЫЛКЕ ВЫШЕ)

случилась на компьютере родителей, пришлось поехать и разобраться с гадом. Причем, форма СМС вируса была совершенно другой. Выводилась табличка непристойного содержания в верхней части экрана при загрузке любого браузера, и не давала даже использовать поисковую форму, чтобы найти дополнительные варианты решения проблемы.

случилась на компьютере родителей, пришлось поехать и разобраться с гадом. Причем, форма СМС вируса была совершенно другой. Выводилась табличка непристойного содержания в верхней части экрана при загрузке любого браузера, и не давала даже использовать поисковую форму, чтобы найти дополнительные варианты решения проблемы.  как будто его и не было.

как будто его и не было.